Μαίνεται ο κυβερνοπόλεμος στον Περσικό Κόλπο- Ο ρόλος του Handala Hack και των ιρανικών μυστικών υπηρεσιών

Σε μια συγκυρία, όπου ο πόλεμος δείχνει να μπαίνει σε άλλη φάση κι ενώ αποκαλύπτονται συνεχώς πληροφορίες για το πώς εντοπίζονται και πλήττονται αξιωματούχοι του Ιράν και “ευαίσθητοι” στόχοι στις χώρες του Κόλπου, νέα στοιχεία δείχνουν πώς ο κυβερνοπόλεμος μαίνεται στην ευρύτερη περιοχή.

Όπως αποκαλύπτει έρευνα της Check Point, eπί χρόνια, οι ιρανικές υπηρεσίες πληροφοριών λειτουργούσαν μέσω αδιαμφισβήτητων εγκληματικών μεσαζόντων στον φυσικό κόσμο. Ένα παρόμοιο μοτίβο γίνεται πλέον ορατό στον κυβερνοχώρο, όπου οι κρατικοί στόχοι επιδιώκονται ολοένα και περισσότερο μέσω εγκληματικών εργαλείων, υπηρεσιών και επιχειρησιακών μοντέλων. Αξίζει να σημειωθεί ότι αυτή η δυναμική εμφανίζεται με αυξανόμενη συχνότητα σε δραστηριότητες που σχετίζονται με φορείς που συνδέονται με το Υπουργείο Πληροφοριών και Ασφάλειας (MOIS).

Για μεγάλο χρονικό διάστημα, οι Ιρανοί δρώντες προσπαθούσαν να συγκαλύψουν την κρατική δραστηριότητα πίσω από την εμφάνιση του συνηθισμένου εγκλήματος στον κυβερνοχώρο, τις περισσότερες φορές παριστάνοντας τους χειριστές ransomware. Η τάση που βλέπουμε τώρα ξεπερνά την απομίμηση. Αντί να υιοθετούν απλώς εγκληματικές και χακτιβιστικές περσόνες για να περιπλέξουν την απόδοση, ορισμένοι Ιρανοί δρώντες φαίνεται να συνδέονται με το ίδιο το οικοσύστημα του κυβερνοεγκλήματος, αξιοποιώντας το κακόβουλο λογισμικό, την υποδομή και τους μηχανισμούς συνεργατικού τύπου. Αυτή η μετατόπιση έχει σημασία επειδή κάνει περισσότερα από το να βελτιώνει την άρνηση· μπορεί επίσης να επεκτείνει την επιχειρησιακή εμβέλεια και να ενισχύσει την τεχνική ικανότητα.

Οι ιρανικές ομάδες

Η MuddyWater, ένας παράγοντας απειλής που οι αμερικανικές Αρχές έχουν συνδέσει με το MOIS του Ιράν, διεξάγει κυβερνοκατασκοπεία και άλλες κακόβουλες επιχειρήσεις με επίκεντρο τη Μέση Ανατολή εδώ και χρόνια. Σύμφωνα με την CISA, η MuddyWater είναι ένα δευτερεύον στοιχείο εντός του MOIS και έχει πραγματοποιήσει ευρείες εκστρατείες για την υποστήριξη των στόχων των ιρανικών μυστικών υπηρεσιών, στοχεύοντας κυβερνητικούς και ιδιωτικούς οργανισμούς σε διάφορους τομείς, συμπεριλαμβανομένων των τηλεπικοινωνιών, της άμυνας και της ενέργειας.

Πρόσφατες αναφορές που περιγράφουν λεπτομερώς τη δραστηριότητα της MuddyWater συνδέουν τις δραστηριότητές της με διάφορες ομάδες εγκλημάτων στον κυβερνοχώρο. Αυτό φαίνεται να λειτουργεί υπέρ των εμπλεκόμενων: η χρήση τέτοιων εργαλείων έχει δημιουργήσει σημαντική σύγχυση, οδηγώντας σε εσφαλμένη απόδοση και εσφαλμένη περιστροφή, καθώς και σε ομαδοποίηση δραστηριοτήτων που δεν σχετίζονται απαραίτητα.

Το Handala Hack , που παρακολουθείται επίσης από την Check Point Research ως Void Manticore , είναι ένας ιρανικός απειλητικός παράγοντας που είναι γνωστός για πολλαπλές καταστροφικές επιθέσεις wipeing σε συνδυασμό με επιχειρήσεις «hacking and leak». Ο απειλητικός παράγοντας λειτουργεί πολλά διαδικτυακά ονόματα, με πιο σημαντικό το Homeland Justice , το οποίο διατηρείται από τα μέσα του 2022 ειδικά για πολλαπλές επιθέσεις εναντίον κυβερνητικών, τηλεπικοινωνιακών και άλλων τομέων στην Αλβανία, καθώς και το Handala Hack, το οποίο ήταν υπεύθυνο για πολλαπλές εισβολές στο Ισραήλ και πρόσφατα επέκτεινε τη στόχευσή του σε επιχειρήσεις με έδρα τις ΗΠΑ, όπως ο γίγαντας ιατρικής τεχνολογίας Stryker.

Πριν από το κλείσιμο του Internet στο Ιράν, διατηρούσε γενικά ισχυρότερη επιχειρησιακή πειθαρχία, ενώ επιχειρούσε εναντίον στόχων στο Ισραήλ. Σε ορισμένες περιπτώσεις, ωστόσο, η σύνδεση VPN απέτυχε, εκθέτοντας επικοινωνίες από ιρανικές διευθύνσεις IP ή από έναν εικονικό ιδιωτικό διακομιστή. Από την έναρξη του πολέμου, δυσκολεύτηκε να διατηρήσει αυτό το επίπεδο επιχειρησιακής ασφάλειας.

Στο στόχαστρο “ευαίσθητες” υποδομές του Ισραήλ

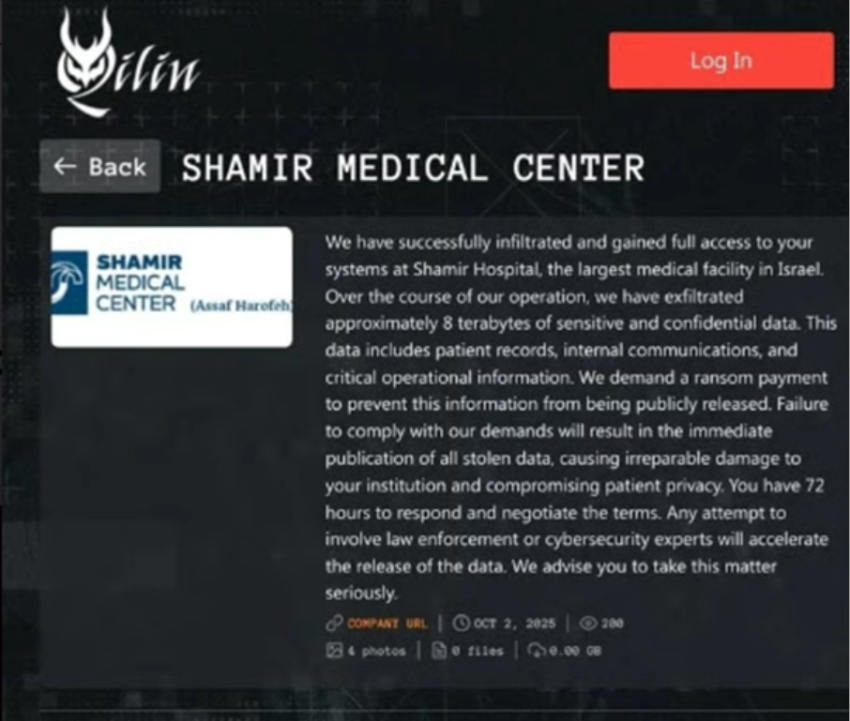

Τον Οκτώβριο του 2025, το Ισραηλινό Ιατρικό Κέντρο Shamir επλήγη από μια μεγάλη κυβερνοεπίθεση που αρχικά περιγράφηκε ως περιστατικό ransomware. Οι επιτιθέμενοι ισχυρίστηκαν ότι είχαν κλέψει μεγάλη ποσότητα δεδομένων και ζήτησαν λύτρα με αντάλλαγμα τη μη δημοσίευσή τους. Ισραηλινοί αξιωματούχοι δήλωσαν ότι η επίθεση δεν επηρέασε τη λειτουργία του νοσοκομείου και η φροντίδα των ασθενών δεν διαταράχθηκε σημαντικά. Ωστόσο, ορισμένες πληροφορίες φαίνεται να έχουν διαρρεύσει, συμπεριλαμβανομένης περιορισμένης αλληλογραφίας μέσω email και ορισμένων ιατρικών δεδομένων.

Αρχικά, η επίθεση παρουσιάστηκε ως περιστατικό ransomware που συνδεόταν με την ομάδα Qilin, αλλά αργότερα οι ισραηλινές αξιολογήσεις υπέδειξαν πολύ πιο άμεσα τους Ιρανούς παράγοντες ως την πραγματική δύναμη πίσω από αυτήν. Η Qilin είναι γνωστή ως επιχείρηση ransomware-as-a-service (RaaS) , που σημαίνει ότι παρέχει υποδομή και εργαλεία ransomware σε εξωτερικούς συνεργάτες ή «συνεργάτες» που στην πραγματικότητα πραγματοποιούν εισβολές. Σε αυτήν την περίπτωση, η αναδυόμενη εικόνα ήταν ότι οι επιτιθέμενοι ήταν πιθανώς συνδεδεμένες με το Ιράν επιχειρήσεις που εργάζονταν μέσω του οικοσυστήματος του κυβερνοεγκλήματος, χρησιμοποιώντας μια μάρκα εγκληματικού ransomware και μεθόδους που σχετίζονται με την ευρύτερη αγορά εκβιασμών, ενώ εξυπηρετούσαν έναν στρατηγικό ιρανικό στόχο.

Αυτή η επίθεση δεν συνέβη μεμονωμένα. Φαίνεται να αποτελεί μέρος μιας ευρύτερης, συνεχούς εκστρατείας του MOIS και της Χεζμπολάχ με στόχο ισραηλινά νοσοκομεία, ένα μοτίβο που είναι εμφανές από τα τέλη του 2023. Η χρήση του Qilin και η συμμετοχή στο πρόγραμμα θυγατρικών του πιθανότατα χρησιμεύουν όχι μόνο ως ένα επίπεδο κάλυψης και εύλογης άρνησης, αλλά και ως ένας ουσιαστικός επιχειρησιακός παράγοντας, ειδικά καθώς οι προηγούμενες επιθέσεις φαίνεται να έχουν αυξήσει τα μέτρα ασφαλείας και την παρακολούθηση από τις ισραηλινές Αρχές.