Νέες αποκαλύψεις για ιρανικές κυβερνοεπιθέσεις και στην Ευρώπη

Επιθέσεις κατά κύματα, από «κέντρα» που συνδέονται με το Ιράν, εξαπολύθηκαν κατά τη διάρκεια του Μαρτίου. Το πλέον ενδιαφέρον στοιχείο είναι ότι οι στόχοι δεν περιορίστηκαν στην ευρύτερη περιοχή της Μέσης Ανατολής, αλλά κάλυψαν και την Ευρώπη.

Σύμφωνα με νέα ευρήματα της Check Point Research η συνεχιζόμενη εκστρατεία παραβίασης κωδικών πρόσβασης στόχευσε σε περιβάλλοντα Microsoft 365. Η εκστρατεία πραγματοποιήθηκε σε τρία ξεχωριστά κύματα κυβερνοεπιθέσεων, τα οποία πραγματοποιήθηκαν στις 3 Μαρτίου, 13 Μαρτίου και 23 Μαρτίου.

Η εκστρατεία επικεντρώνεται κυρίως στο Ισραήλ και τα ΗΑΕ, επηρεάζοντας περισσότερους από 300 οργανισμούς στο Ισραήλ και πάνω από 25 στα ΗΑΕ. Παρατηρήθηκε, ωστόσο, δραστηριότητα που σχετίζεται με τον ίδιο φορέα εναντίον περιορισμένου αριθμού στόχων στην Ευρώπη, τις Ηνωμένες Πολιτείες, το Ηνωμένο Βασίλειο και τη Σαουδική Αραβία.

Η δραστηριότητα αυτή στόχευε κυρίως σε δήμους, οι οποίοι διαδραματίζουν κρίσιμο ρόλο στην αντιμετώπιση των φυσικών ζημιών που σχετίζονται με τους πυραύλους. Επίσης, παρατηρήθηκε συσχέτιση μεταξύ των στόχων αυτής της εκστρατείας, με πόλεις που έγιναν στόχος πυραυλικών επιθέσεων από το Ιράν κατά τη διάρκεια του Μαρτίου.

Οι επιθέσεις και οι στόχοι

Σε αντίθεση με τις συνηθισμένες επιθέσεις brute-force, η χρήση κωδικών πρόσβασης μέσω “ψεκασμού” στόχευσε πολλαπλούς λογαριασμούς με το ίδιο σύνολο αδύναμων ή συχνά χρησιμοποιούμενων κωδικών πρόσβασης. Η τεχνική βασίζεται στην υπόθεση ότι τουλάχιστον ένας χρήστης θα έχει αδύναμα διαπιστευτήρια. Σε αυτήν την εκστρατεία, οι εισβολείς χρησιμοποίησαν πολλαπλές διευθύνσεις IP πηγής για να στοχεύσουν πολλούς λογαριασμούς, καθιστώντας την ανίχνευση με βάση ατομικούς δείκτες, όπως οι διευθύνσεις IP, πιο δύσκολη.

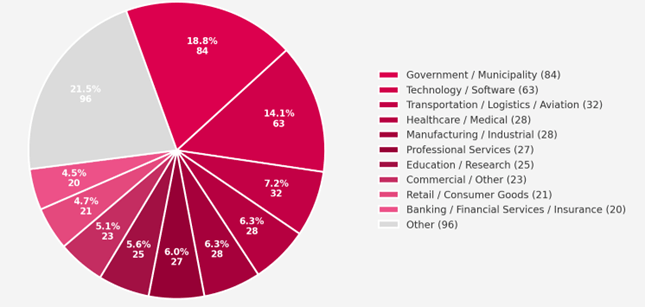

Όπως επισημαίνει η Check Point, αυτή η τεχνική είναι δημοφιλής μεταξύ προηγμένων απειλητικών φορέων και έχει χρησιμοποιηθεί στο παρελθόν από πολλές προηγμένες ομάδες. Οι φορείς που συνδέονται με το Ιράν, όπως οι Peach Sandstorm και Gray Sandstorm, είναι γνωστό ότι χρησιμοποιούν αυτήν τη μέθοδο για αρχική πρόσβαση και εκδιήθηση. Η εκστρατεία στόχευσε σε πολλαπλούς τομείς, με τον δημοτικό τομέα του Ισραήλ να φαίνεται να αποτελεί το επίκεντρο, τόσο ως προς τον αριθμό των οργανισμών που στοχεύονται όσο και ως προς τον όγκο των προσπαθειών παραβίασης κωδικών πρόσβασης ανά οργανισμό.

Πώς έγιναν οι επιθέσεις

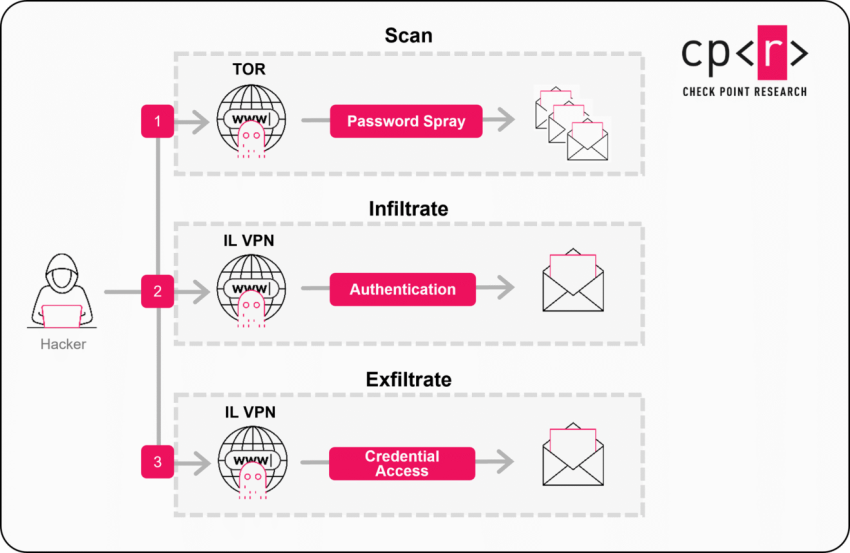

Οι κατά κύματα επιθέσεις είχαν τρία στάδια:

- Σάρωση: Εντατική παραβίαση κωδικών πρόσβασης σε εκατοντάδες οργανισμούς, οι οποίοι βρίσκονται κυρίως στο Ισραήλ και τα Ηνωμένα Αραβικά Εμιράτα. Αυτή η σάρωση διεξάγεται από κόμβους εξόδου Tor, οι οποίοι αλλάζουν συχνά για να αποφευχθεί ο αποκλεισμός.

- Διείσδυση: Αυτή η φάση ξεκινά όταν ο εισβολέας βρει έγκυρα διαπιστευτήρια.

- Απομάκρυνση: Ο εισβολέας αξιοποιεί έγκυρα διαπιστευτήρια για να αποκτήσει πρόσβαση σε ευαίσθητα δεδομένα, όπως προσωπικό περιεχόμενο email.